Sec24 – Penetrationstest – Ubuntu Server med DVWA

Av: Oscar Andersson, Sec24, 2012-12-22

OBS: Följande guider är enbart för utbildningssyfte och får absolut inte användas för olagliga ändamål.

För de webbaserade hacken krävs enbart DVWA men när vi går in på annat krävs Metasploitable. DVWA, Damn Vulnerable Web Application, är en webbapplikation som är skapad för att du ska kunna testa de vanligaste säkerhetsbristerna såsom att Brute Forca användarnamn och lösenord, Cross Site Request Forgery (CSRF), SQL Injection (SQLI), Blind SQL Injection och Cross-site scripting (XSS). Metasploitable är en virtual machine som redan har DVWA installerat och en massa säkerhetshål därtill men den här guiden går igenom hur du sätter upp en Ubuntu Webbserver från grunden och sedan installerar DVWA själv.

Ladda ner Ubuntu Server. Laddas ner härifrån

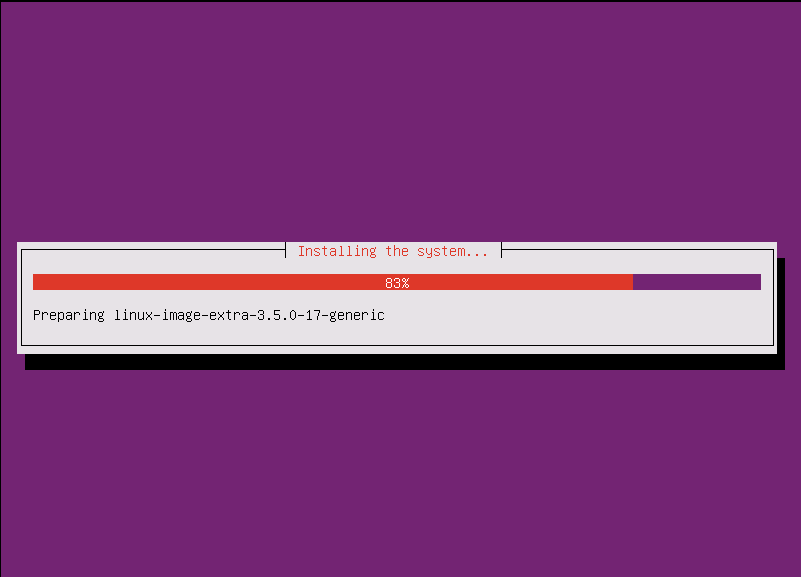

1. Börja med att installera Ubuntu Server.

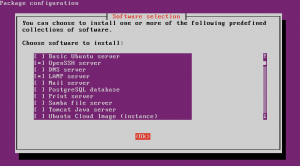

2. Får du upp en lista med vilka program du vill ha installerade från start väljer du OpenSSH server samt LAMP server, förkortning för Linux, Apache HTTP Server, MySQL och PHP. Du väljer flera alternativ genom att använda mellanslagstangenten. Installerar du som en virtual machine kommer sällan denna meny upp. Inget problem utan det löser vi i stegen nedan.

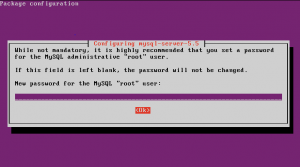

3. När du installerar LAMP kommer programmet fråga dig om du vill sätta ett MySQL lösenord för root användaren. Då vi ska starta med simpla hack behövs inte detta och du kan gå vidare utan att sätta ett lösenord. Programmet kan fråga dig upp till tre gånger efter ett lösenord då det är en säkerhetsrisk att inte ha ett lösenord. Anledningen att vi väljer att inte skapa ett lösenord är för att konfigureringen av DVWA blir enklare. När vi ökar säkerhetsnivån senare sätter vi ett lösenord på databasen.

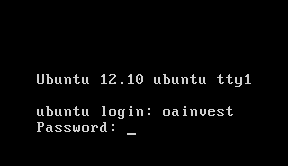

4. Logga in på serven med din valda inloggning.

5. Om din serverinstallation är helt ren eller du installerat en virtual machine skriver du följande kommando: sudo tasksel och går sedan tillbaka till punkt 2 i det här dokumentet.

Om du av någon anledning saknar tasksel kör du följande kommando först: sudo apt-get install tasksel

Har du problem med keyboard layout efter du installerat en virtual machine kör du följande kommando och följer guiden: sudo dpkg-reconfigure keyboard-configuration

Är Keyboard layouten fel är förmodligen även din tidszon fel. Den ändrar du med kommandot: sudo dpkg-reconfigure tzdata

Vill du slippa skriva sudo varje gång kör du först kommandot: sudo -s. Jag kommer att använda sudo när det krävs för att visa vilka saker som kräver root-privilegier för att ändra.

6. Byt nu katalog med följande kommande: cd /var/www/

7. Ladda nu ner DVWA med följande kommando: sudo wget http://dvwa.googlecode.com/files/DVWA-1.0.7.zip

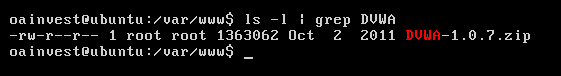

8. Kontrollera att DVWA laddats ner korrekt med följande kommando: ls -l | grep DVWA

9. Ladda ner och installera unzip med kommandot: sudo apt-get install unzip

10. Unzippa filen DVWA-1.0.7.zip med kommandot: sudo unzip DVWA-1.0.7.zip

11. Kontrollera katalogen med kommandot: ls -lrta

12. Ta bort zip-filen med kommandot: sudo rm DVWA-1.0.7.zip

13. Kontrollera katalogen igen med kommandot: ls -lrta

14. (Valfritt) Installera även phpMyAdmin för att kunna testa SQL syntax direkt mot databasen. Detta görs genom att köra kommandot: sudo apt-get install phpmyadmin

Du väljer sedan att den automatiskt ska konfigureras mot apache2.

Välj ja när programmet frågar om det ska konfigurera databasen för phpmyadmin med dbconfig-common.

Välj inget lösenord.

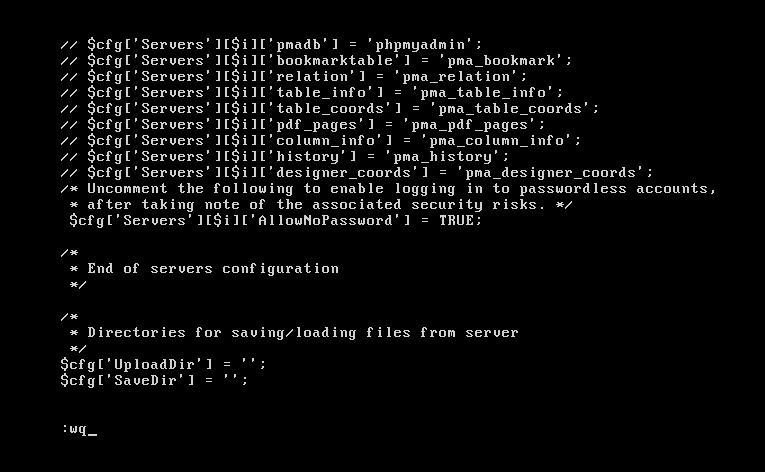

När allt är klart kör du kommandot sudo vi /etc/phpmyadmin/config.inc.php

Leta sedan upp raden “// $cfg[‘Servers’][$i][‘AllowNoPassword’] = TRUE;” Den ska vara nästan längst ner. Du ska nu trycka på delete-tangenten så att båda // försvinner. Du trycker sedan på : (kolontecknet) vilket står för command och du vet att du tryckt rätt när du ser : längst ner. Där skriver du sedan wg (write and quit) och trycker enter.

15. Nu ska vi ändra så att vi kan skriva längre kommentarer i DVWA när vi utför en XSS Stored attack. Kommandot vi kör är: sudo vi /var/www/dvwa/vulnerabilities/xss_s/index.php

Programmet kan klaga att sista raden inte är färdig men det är bara att trycka enter för att komma vidare.

Tryck nu på “/“-tangenten för att söka i filen. Skriv sedan mtxMessage och tryck på enter. Du borde nu ha hamnat på mtxMessage i filen. Bläddra dig till höger med piltangenterna till du kommer till maxlenght=\”50\”. Stanna på siffran 5.

Tryck på i-tangenten (insert) och tryck på 2. Ska se ut enligt nedan.

Tryck sedan på ESC, skriv sedan :wg och enter.

16. Kör nu sudo reboot för att starta om servern.

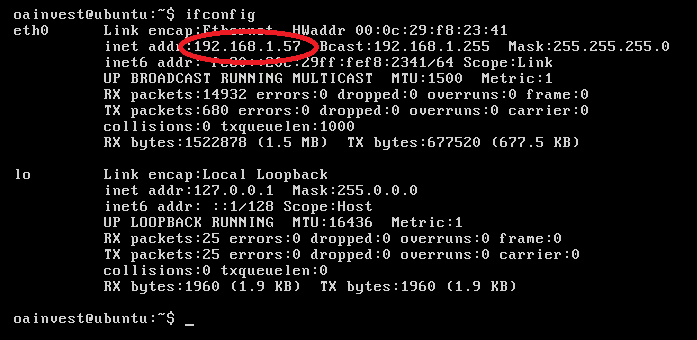

17. Du har nu en konfigurerad webbserver. Skriv kommandot ifconfig för att se din servers lokala ip-adress.

18. Gå nu över till din arbetsdator och ta upp webbläsaren. Där skriver du in din ip-adress följt av dvwa. I mitt fall: http://192.168.1.57/dvwa/

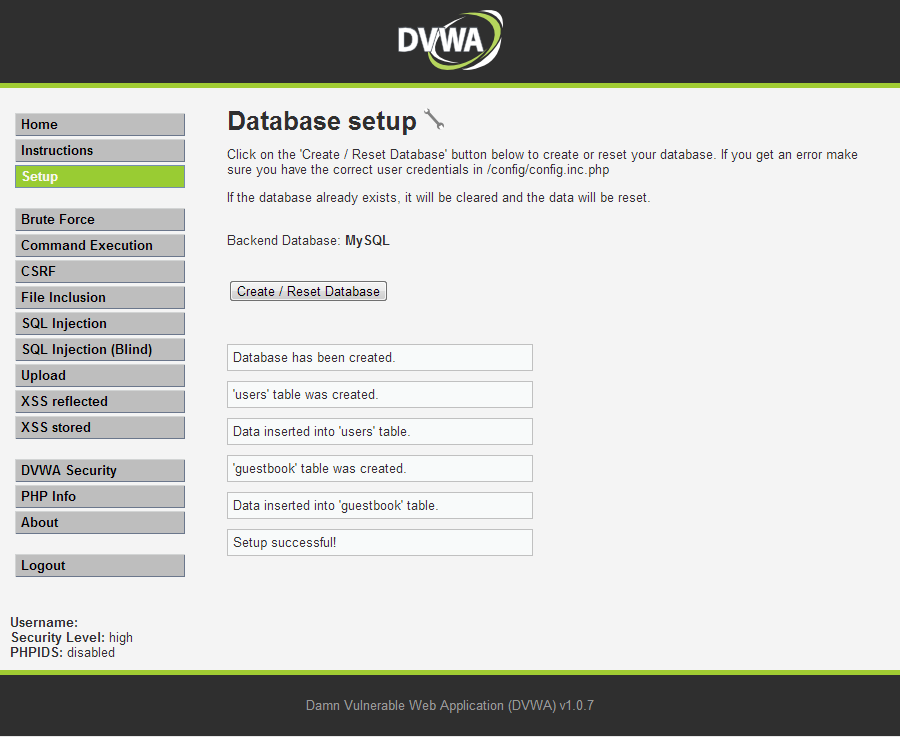

Om allt går vägen borde du få följande ruta efter två knapptryckningar. Efter det klickar du bara på home och loggar in med följande uppgifter:

Username: admin

Password: password

Behöver du någon gång återställa DVWA går du in på fliken: http://192.168.1.57/dvwa/setup.php